本文来自互联网用户投稿,该文观点仅代表作者本人,不代表本站立场。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。如若转载,请注明出处:http://www.ldbm.cn/database/57242.html

如若内容造成侵权/违法违规/事实不符,请联系编程新知网进行投诉反馈email:809451989@qq.com,一经查实,立即删除!相关文章

数据结构——二叉搜索树

目录 二叉搜索树

概念性质

性能分析

实现代码

前置准备

插入

查找

删除(重点)

编辑

key和key/value的使用场景

key/value二叉搜索树代码实现 二叉搜索树

概念性质

二叉搜索树(Binary Search Tree,简称BST࿰…

运动耳机哪款好?运动骨传导耳机测评!南卡/韶音/墨觉性能分析

在进行运动时,如果耳机频繁滑落,确实会带来不便和些许尴尬。为了解决这个问题,骨传导耳机以其独特的挂耳式设计,为运动爱好者提供了一个更为稳定且安全的佩戴方案。鉴于我个人的多样化运动经历和对不同耳机的尝试,我深…

网络丢包定位记录(三)

网络IP层丢包

接口ip地址配置丢包

1. 本机服务不通,检查lo接口有没有配置地址是127.0.0.1;

2 .本机接收失败, 查看local路由表:ip r show table local|grep 子机ip地址;这种丢包一般会出现在多IP场景,子…

程序员工作中经常使用的C/C++开源库

Bundle

项目地址:GitHub - r-lyeh-archived/bundle: :package: Bundle, an embeddable compression library: DEFLATE, LZMA, LZIP, BZIP2, ZPAQ, LZ4, ZSTD, BROTLI, BSC, CSC, BCM, MCM, ZMOLLY, ZLING, TANGELO, SHRINKER, CRUSH, LZJB and SHOCO streams in a …

Python 数学建模——ARMA 时间序列分析

文章目录 前言使用前提平稳性检验白噪声检验 用法代码实例第一步——平稳性分析方法一方法二方法三 第二步——白噪声分析第三步——确定参数第四步——模型构建与检验检验模型效果预测未来数据 前言 常见的时间序列分析方法有很多,之前介绍了一个稍微新颖的 Prophe…

【读书笔记-《网络是怎样连接的》- 0】全书整体结构

网络是计算机相关课程中的重要部分,更是当今的学习生活中所不可或缺的。虽然相关的经典书籍很多,但是大多数属于深入某一部分的专著,比如TCP/IP协议。像我这样对于网络一知半解的同学来说,更需要一种覆盖网络全貌,每一…

我的AI工具箱Tauri版-VideoDuplication视频素材去重

本教程基于自研的AI工具箱Tauri版进行VideoDuplication视频素材去重。

该项目是基于自研的AI工具箱Tauri版的视频素材去重工具,用于高效地处理和去除重复视频内容。用户可以通过搜索关键词"去重"或通过路径导航到"Python音频技术/视频tools"模…

[数据结构与算法·C++版] 笔记 1.2 什么是数据结构

1.2 什么是数据结构 结构:实体 关系数据结构: 按照逻辑关系组织起来的一批数据,按一定的存储方法把它存储在计算机中在这些数据上定义了一个运算的集合 数据结构的逻辑组织

线性结构

线性表(表,栈,队列&…

【巧用ddddocr破解算术运算验证码的经典示范】

计算型验证码

算术验证码,也叫计算型验证码, 计算型验证码其实是一种特殊的字符型验证码,只不过在它的基础上增加了数字运算。 计算型验证码在将人类视觉和计算机视觉的差异作为区分用户和电脑的依据的同时,还加上了逻辑运算,…

华为全联接大会HUAWEI Connect 2024印象(二):昇腾AI端侧推理

此次参加HUAWEI Connect 2024最主要目标是了解昇腾AI端侧推理技术,希望将其融合到我现在嵌入式系统课程中,不过刚开始在一楼找到一个小展台,看到了香橙派Orange Pi。香橙派是深圳迅龙的一个品牌,他们和很多芯片厂商都合作过&#…

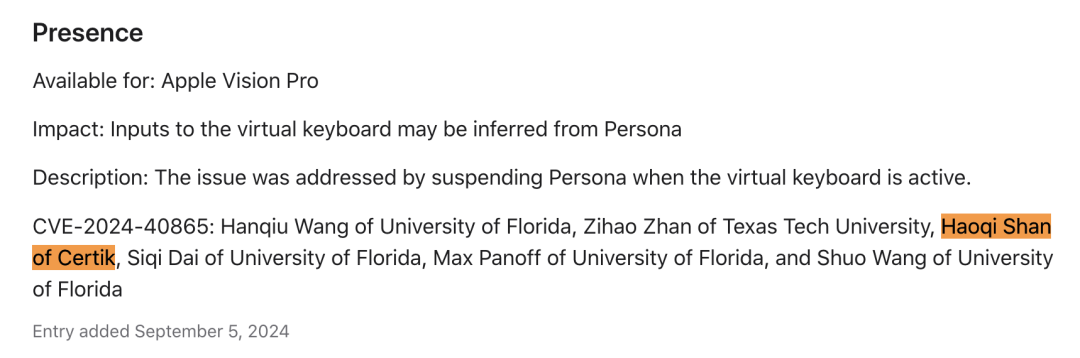

CertiK因发现Apple Vision Pro眼动追踪技术漏洞,第6次获苹果认可

2024年9月20日,头部Web3.0安全机构CertiK自豪地宣布,CertiK的工程师因发现Apple Vision Pro MR(混合现实)头显设备中的关键漏洞而获得Apple公司认可,这已经是Apple公司第六次公开发布对CertiK的致谢,Cert…

【数据可视化】Arcgis api 4.x 专题图制作之分级色彩,采用自然间断法(使用simple-statistics JS数学统计库生成自然间断点)

1.效果 2.实现 2.1 分级色彩 分级色彩是在GIS制图中,通过不同颜色等级来表示数据量级差异的符号化方法,帮助用户直观识别和比较数据的大小。 2.2 分级方法 在GIS中进行分级色彩制图时,可以选择不同的分级方法来表示数据的分布和变化…

web网站的任意文件上传下载漏洞解析

免责申明 本文仅是用于学习检测自己搭建的任意文件上传下载漏洞相关原理,请勿用在非法途径上,若将其用于非法目的,所造成的一切后果由您自行承担,产生的一切风险和后果与笔者无关;本文开始前请认真详细学习《中华人民共和国网络安全法》及其所在国家地区相关法规内容【…

mysql时间戳格式化yyyy-mm-dd

格式化到 年月日 # 将时间换成列名就行;当前是秒级时间戳,如果是毫秒的 / 1000即可

# SELECT FROM_UNIXTIME(1602668106666.777888999 / 1000,%Y-%m-%d) AS a;

# SELECT FROM_UNIXTIME(列名 / 1000,%Y-%m-%d) AS a;

SELECT FROM_UNIXTIME(1602668106.666…

CDVAE项目环境配置

CDVAE环境配置 1. 系统环境2. 设置环境变量3. 配置环境变量4. 安装CDVAE虚拟环境5. 资料下载 1. 系统环境

系统环境:Ubuntu22.04GeForce RTX 3090cuda12.6(cuda版本11.1以上均适用)。

2. 设置环境变量

先按照CDVAE中描述的设置环境变量。 …

Spring IDEA 2024 安装Lombok插件

1.简介

Lombook插件的Data标签可以自动生成类的get和set以及toString方法。

2.安装步骤 在idead设置的插件中搜索lombok插件,安装。 在Spring项目的pom.xml中添加依赖项

<dependency><groupId>org.projectlombok</groupId><artifactId…

【我的 PWN 学习手札】tcache stash with fastbin double free —— tcache key 绕过

参考看雪课程:PWN 探索篇 前言

tcache key 的引入使得 tcache dup 利用出现了困难。除了简单利用 UAF 覆写 key 或者House Of Karui 之外,还可以利用 ptmalloc 中的其他机制进行绕过。 一、Tcache Stash with Fastbin Double Free

之前是 double free …

![[数据结构与算法·C++版] 笔记 1.2 什么是数据结构](https://i-blog.csdnimg.cn/direct/05ff5e2aee664e0593a33d2f49c07eed.png#pic_center)