本文来自互联网用户投稿,该文观点仅代表作者本人,不代表本站立场。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。如若转载,请注明出处:http://www.ldbm.cn/p/382940.html

如若内容造成侵权/违法违规/事实不符,请联系编程新知网进行投诉反馈email:809451989@qq.com,一经查实,立即删除!相关文章

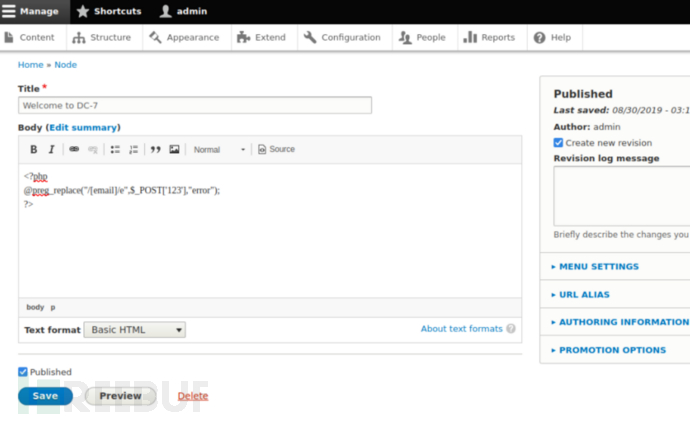

Vulnhub靶机渗透:DC-7打靶记录

前言

自信自强,来自于不怕苦、不怕难的积淀。宝剑锋从磨砺出,梅花香自苦寒来;任何美好理想,都离不开筚路蓝缕、手胼足胝的艰苦奋斗!

靶场介绍

DC-7是一个初中级的靶场,需要具备以下前置知识:…

robots协议详解:爬虫也要有边界感

随着互联网的迅猛发展,信息的获取变得越来越便捷,而网络爬虫(Spider)技术就是其中之一。网络爬虫是一种自动化程序,它能够遍历互联网上的网页,提取信息,用于各种用途,例如搜索引擎索引、数据挖掘、价格比较等。但是,爬虫技术虽然强大,但是也是一把双刃剑,在正当使用…

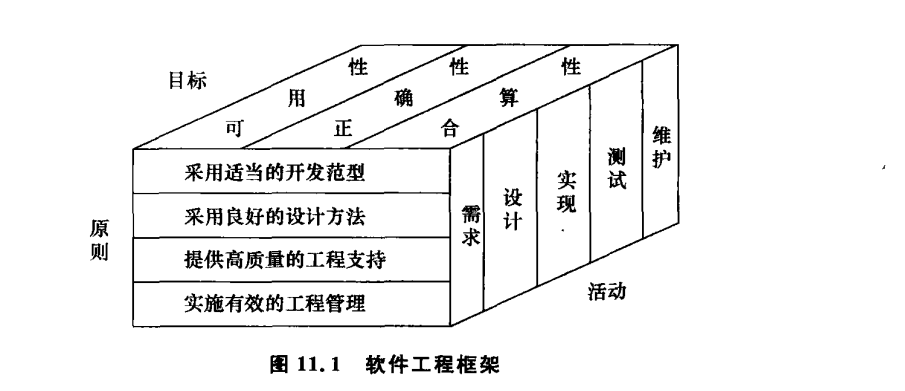

pytorch 入门基础知识一(Pytorch 01)

一 深度学习基础相关

深度学习三个主要的方向:计算机视觉,自然语言,语音识别。

机器学习核心组件:1 数据集(data),2 前向传播的model(net),3 目标函数(loss), 4 调整模型参数和优化函数的算法…

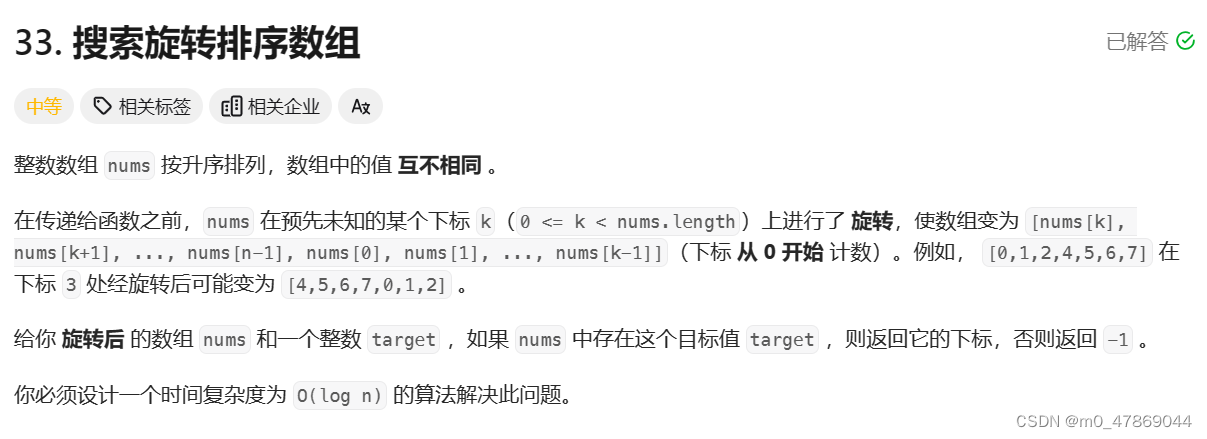

CodeTop day4

class Solution {public int search(int[] nums, int target) {//大体是两种情况,但其实是三种情况//第一种:包含target的元素被旋转了//1.1:target被旋转到前面部分//1.2:target被旋转了,但是位置没有发送改变//第二钟…

精耕渠道“一亩三分田”,福矛探索白酒行业数字化新路

福建建瓯,地处北纬27度线“中国黄金酿酒带”,素有“千年酒城”之称,福矛就诞生于此。

“武夷山下一枝花,福矛酒飘万里香”。福矛酒业集团始建于1956年,依托清新福建的“天然窑池”、融合非遗工匠技艺和“福文化”&…

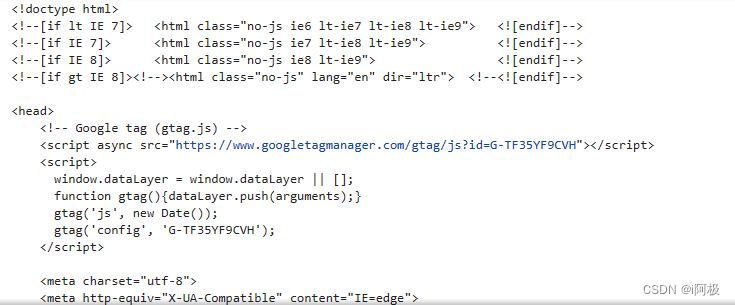

python网络爬虫实战教学——urllib的使用(1)

文章目录 专栏导读1、前言2、urllib的使用3、发送请求3.1 urlopen3.2 request 专栏导读 ✍ 作者简介:i阿极,CSDN 数据分析领域优质创作者,专注于分享python数据分析领域知识。 ✍ 本文录入于《python网络爬虫实战教学》,本专栏针对…

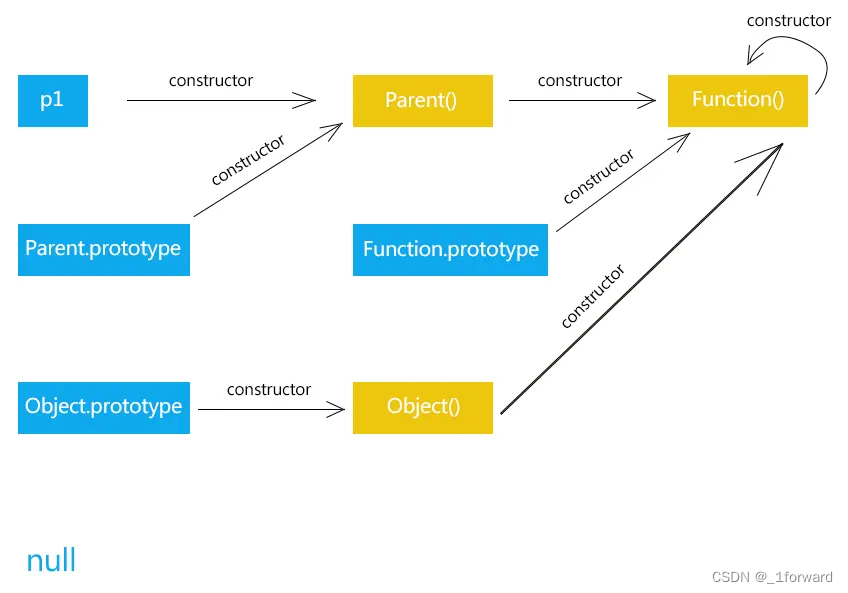

JS原型和原型链的理解

原型链图,图中Parent是构造函数,p1是通过Parent实例化出来的一个对象 前置知识 js中对象和函数的关系,函数其实是对象的一种 函数、构造函数的区别,任何函数都可以作为构造函数,但是并不能将任意函数叫做构造函数&…

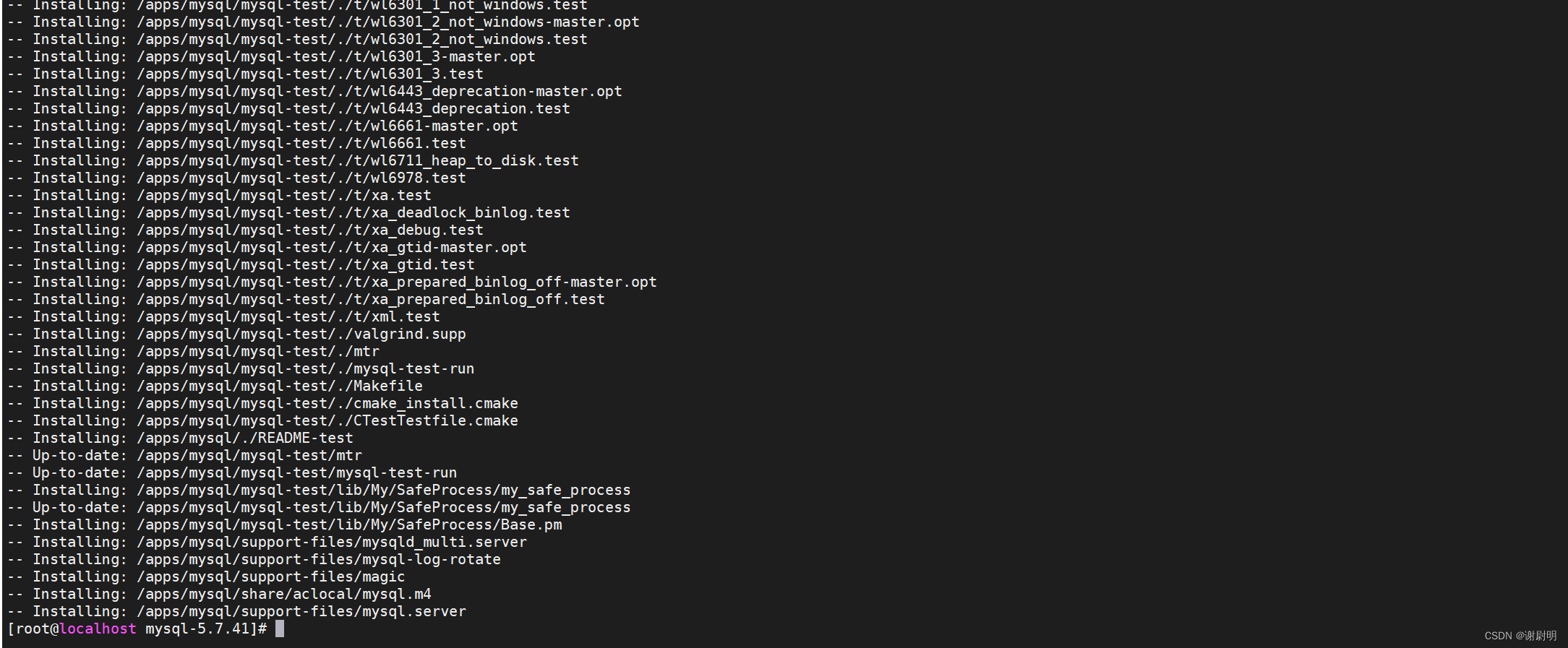

数据库简介与MySQL编译安装

1数据库基础

什么是数据库

数据库(Database)是一个有组织的数据存储系统,用于有效地存储、检索、管理和维护数据。数据库系统允许用户以结构化的方式存储和操作大量数据,并提供了一种可靠的方法来管理和维护这些数据,…

医药工厂5G智能制造数字孪生可视化平台,推进医药企业数字化转型

医药工厂5G智能制造数字孪生可视化平台,推进医药企业数字化转型。随着科技的不断发展,数字化转型已成为医药企业不可或缺的一部分。5G智能制造医药工厂数字孪生可视化平台作为数字化转型的重要工具,正在逐步改变医药企业的生产方式和管理模式…

机器学习 - 预测训练模型

接着上篇博客机器学习-训练模型做进一步说明。

There are three things to make predictions (also called performing inference) with a PyTorch model:

Set the model in evaluation mode (model.eval())Make the predictions using the inference mode context manager (…

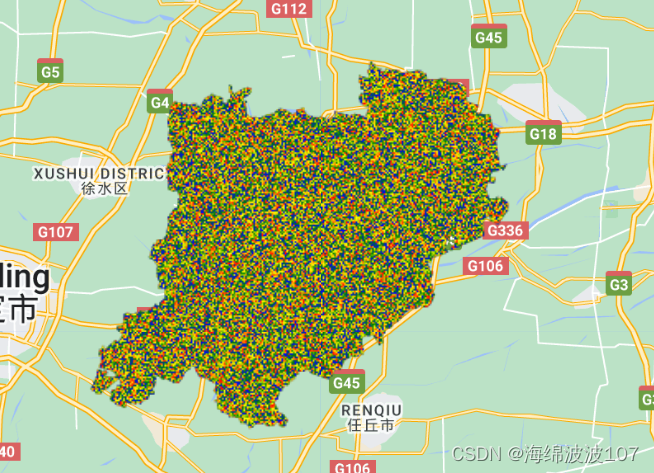

GEE对空栅格数据添加一个随机值波段

// 定义图像大小、投影和无效值

var imageWidth = 100; // 图像宽度

var imageHeight = 100; // 图像高度

var scale = 30; // 分辨率

var projection = ee.

网络安全的几个关键领域

网络安全是一个复杂且多维度的领域,涵盖了多个关键领域,涉及到信息保护、网络防护、应用安全、用户教育以及物理安全等多个方面。这些关键领域相互交织,共同构成了网络安全这一宏大且细致入微的领域。

今天德迅云安全就分享下网络安全的几个…

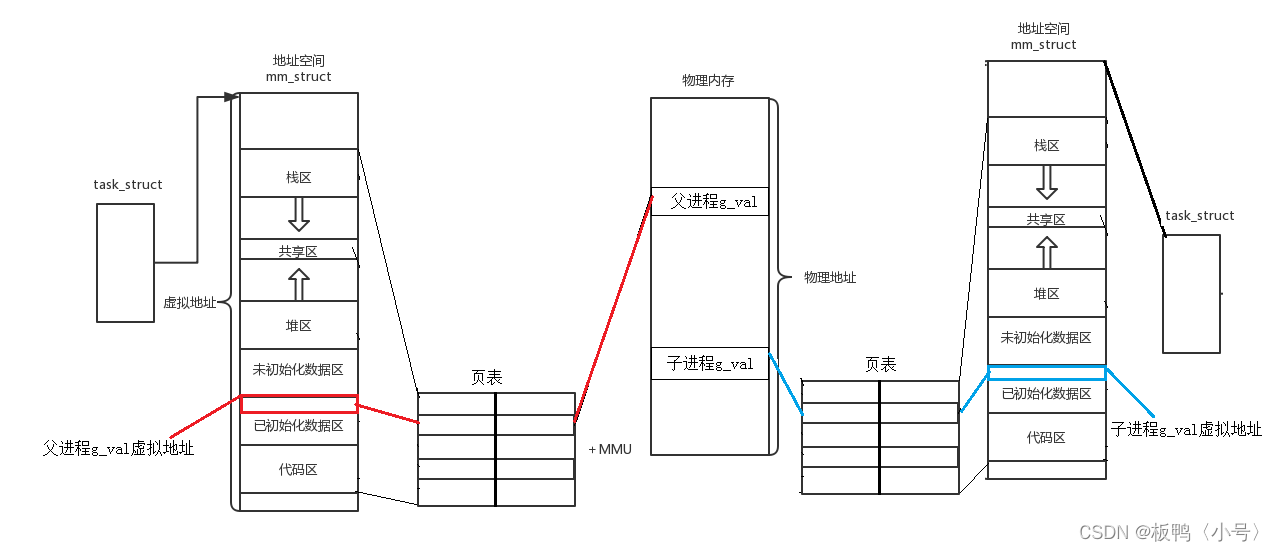

Linux——程序地址空间

我们先来看这样一段代码: #include <stdio.h>

#include <unistd.h>

#include <stdlib.h>int g_val 0;int main()

{pid_t id fork();if(id < 0){perror("fork");return 0;}else if(id 0){ //child,子进程肯定先跑完,也…

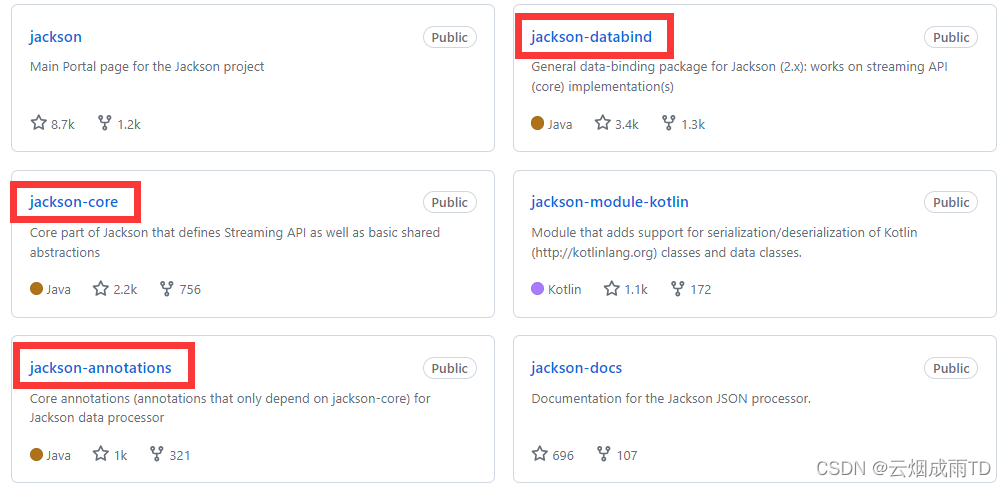

Jackson 2.x 系列【1】概述

有道无术,术尚可求,有术无道,止于术。 本系列Jackson 版本 2.17.0 源码地址:https://gitee.com/pearl-organization/study-seata-demo 文章目录 1. 前言2. 什么是 JSON3. 常用 Java JSON 库4. Jackson4.1 简介4.2 套件4.3 模块4.…

迈入编程世界:C 语言初体验

写在前面:OK啊,前面我们介绍了C语言开发环境的搭建,今天我们再来初步的认识一下C语言,了解C语言的基础框架、数据的表现形式以及输入和输出。 文章特点:不会很正经,不会很学术,不会很理论&#…

如何利用IP地址分析风险和保障网络安全

随着网络攻击的不断增加和演变,保障网络安全已经成为了企业和组织不可忽视的重要任务。在这样的背景下,利用IP地址分析风险和建立IP风险画像标签成为了一种有效的手段。本文将深入探讨IP风险画像标签的作用以及如何利用它来保障网络安全。

IP风险画像查…

【NLP】TF-IDF算法原理及其实现

🌻个人主页:相洋同学

🥇学习在于行动、总结和坚持,共勉! #学习笔记#

目录

01 TF-IDF算法介绍

02 TF-IDF应用

03 Sklearn实现TF-IDF算法

04 使用TF-IDF算法提取关键词

05 TF-IDF算法的不足 TF-IDF算法非常容易理…

Elastic 线下 Meetup 将于 2024 年 3 月 30 号在武汉举办

2024 Elastic Meetup 武汉站活动,由 Elastic、腾讯、新智锦绣联合举办,现诚邀广大技术爱好者及开发者参加。 活动时间

2024年3月30日 13:30-18:00 活动地点

中国武汉

武汉市江夏区腾讯大道1号腾讯武汉研发中心一楼多功能厅

13:30-14:00 入场 活动流程…