本文来自互联网用户投稿,该文观点仅代表作者本人,不代表本站立场。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。如若转载,请注明出处:http://www.ldbm.cn/p/422544.html

如若内容造成侵权/违法违规/事实不符,请联系编程新知网进行投诉反馈email:809451989@qq.com,一经查实,立即删除!相关文章

Unity涂鸦纹理实现

文章目录 前言实现过程UV坐标和UI坐标对齐修改像素代码 前言

心血来潮实现下场景中提供一张纹理进行涂鸦的功能。 最终实现效果:

实现过程

UV坐标和UI坐标对齐

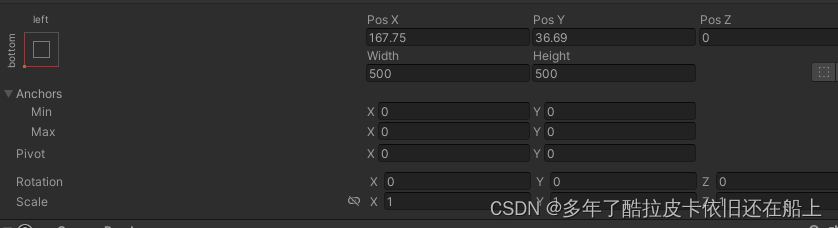

这里的纹理使用了UGUI的Canvas进行显示,所以这里使用一张RawImage。 因为Unity的视口坐标是以左下角…

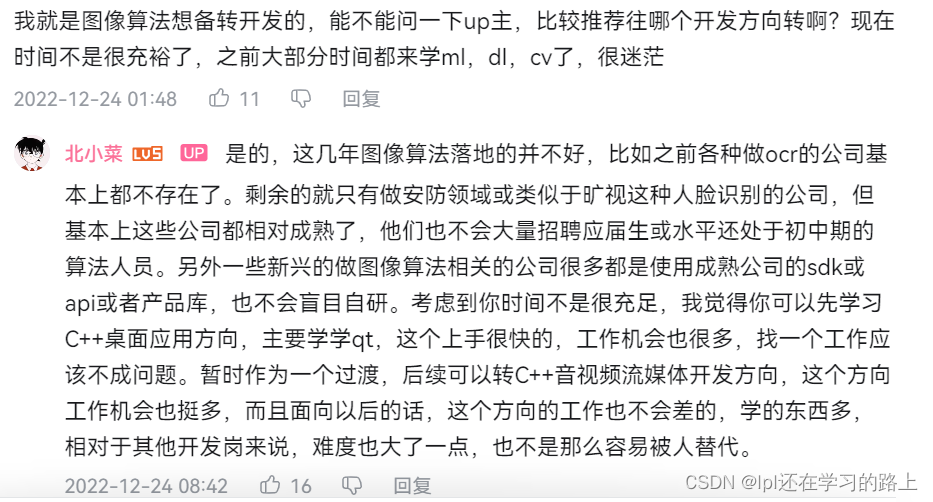

RTSP,RTP,RTCP

机器学习 Machine Learning(ML)

深度学习(DL,Deep Learning)

CV计算机视觉(computer vision) FFMPEG,MPEG2-TS,H.264,H.265,AAC

rstp,rtp,rtmp,webrtc

onvif,gb28181

最详细的音…

备忘录模式(行为型)

目录

一、前言

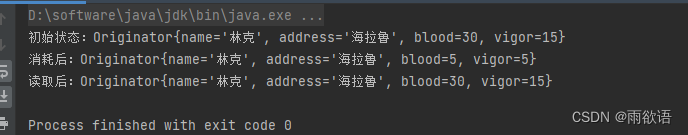

二、备忘录模式

三、总结 一、前言 备忘录模式(Memento Pattern)是一种行为型设计模式,在不破坏封装性的前提下,捕获一个对象的内部状态,并在该对象之外保存这个状态,这样可以在之后将该对象恢复到原…

企业家必须提升演讲口才的原因(3篇)

企业家必须提升演讲口才的原因(3篇) **篇:企业家必须提升演讲口才的原因——建立品牌影响力 一、引言 在当今竞争激烈的市场环境中,企业家作为企业的灵魂和代表,其个人形象和品牌影响力对于企业的成功至关重要。而演…

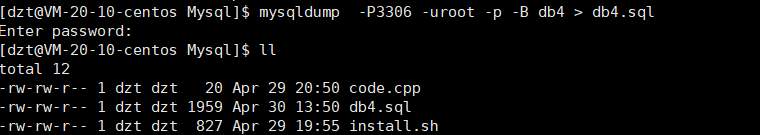

《MySQL对库的基本操作》

文章目录 一、查看数据库列表查看数据库中的所有表想知道当前处于哪个数据库里 二、创建一个数据库三、删除一个数据库知道两个集1.字符集2.校验集修改数据库的字符集和编码集 不同的校验码对数据库的影响四、数据库的备份与恢复注意事项:备份数据库中的表 总结 一、…

软件物料清单(SBOM)生成指南 .pdf

如今软件安全攻击技术手段不断升级,攻击数量显著增长。尤其是针对软件供应链的安全攻击,具有高隐秘性、追溯难的特点,对企业软件安全威胁极大。

同时,软件本身也在不断地更新迭代,软件内部成分安全性在持续变化浮动。…

【人工智能AI书籍】TensorFlow机器学习实战指南(推荐)

今天又来给大家推荐一本人工智能方面的书籍<TensorFlow机器学习实战指南>。TensorFlow是一个开源机器学习库。本书从TensorFlow的基础开始介绍,涉及变量、矩阵和各种数据源。之后,针对使用TensorFlow线性回归技术的实践经验进行详细讲解。后续章节…

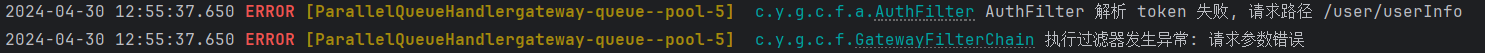

【自研网关系列】过滤器链 -- 鉴权过滤器

🌈Yu-Gateway::基于 Netty 构建的自研 API 网关,采用 Java 原生实现,整合 Nacos 作为注册配置中心。其设计目标是为微服务架构提供高性能、可扩展的统一入口和基础设施,承载请求路由、安全控制、流量治理等…

CSS 伪类、伪元素的应用实例:电池充电、高能进度条

一、目的 本文通过 CSS 伪类、伪元素,结合动画 animation 和 Vue 动态样式属性(通过 CSS 变量)的写法,来实现电池充电、高能进度条的效果,如下图所示。 二、基础知识

1、CSS 伪类、伪元素 简单概括成以下 4 点&#x…

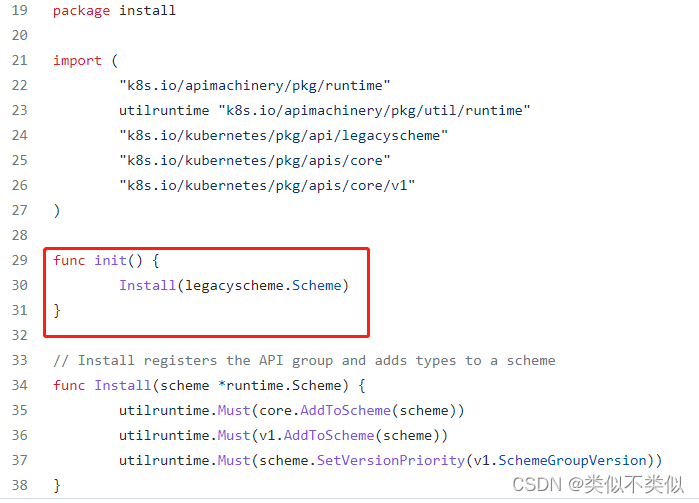

k8s 资源组版本支持列表

1 kubernetes的资源注册表

kube-apiserver组件启动后的第一件事情是将Kubernetes所支持的资源注册到Scheme资源注册表中,这样后面启动的逻辑才能够从Scheme资源注册表中拿到资源信息并启动和运行API服务。

kube-apiserver资源注册分为两步:第1步,初始化Scheme资源注册表;…

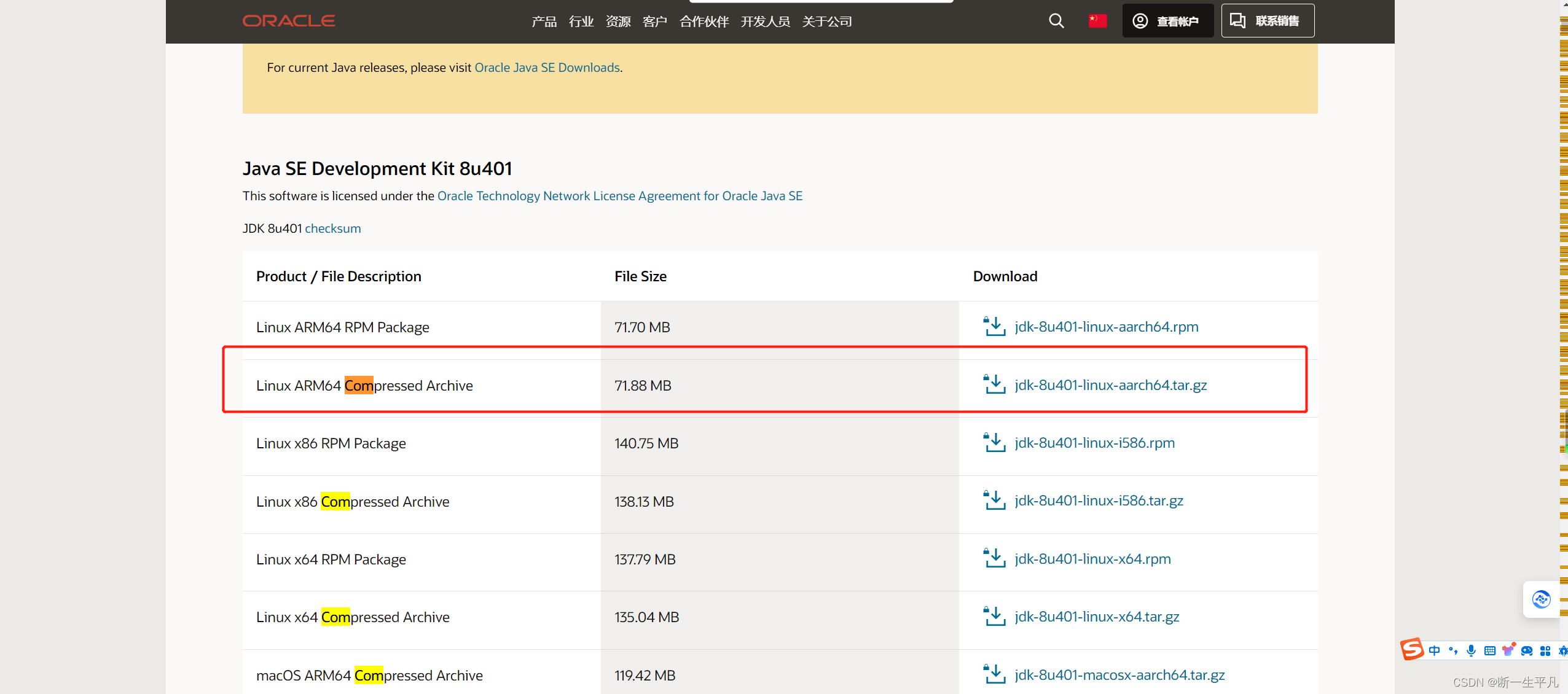

linux部署java1.8(java17)

两种方式: 方式一 1.输入查找命令:

yum -y list java*2.输入安装命令:

yum install -y java-1.8.0-openjdk.x86_643.测试是否已经安装:

java -version方式二: 点击链接进入官网:https://www.oracle.com/…

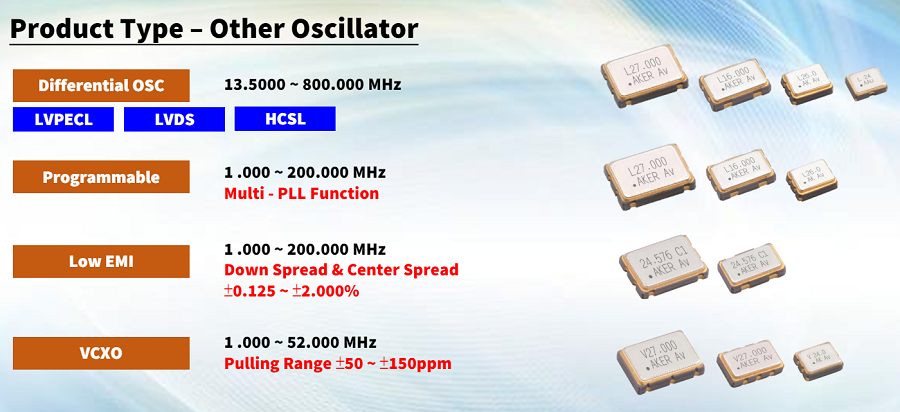

Aker(安碁科技)晶振产品应用和选型

一、石英晶体振荡器简介

在电子电路系统中,特定的动作需要严格按照一定的顺序进行,以确保数据被正确处理和操作,时钟信号就成了系统工作的重要引导者。而且在多模块复杂电路系统中,为了确保不同功能模块能协调一致地工作…

深入理解正则表达式:从入门到精通

title: 深入理解正则表达式:从入门到精通 date: 2024/4/30 18:37:21 updated: 2024/4/30 18:37:21 tags:

正则Python文本分析日志挖掘数据清洗模式匹配工具推荐 第一章:正则表达式入门

介绍正则表达式的基本概念和语法

正则表达式是一种用于描述字符串…

【云原生】Docker 实践(三):使用 Dockerfile 文件构建镜像

Docker 实践(三):使用 Dockerfile 文件构建镜像 1.使用 Dockerfile 文件构建镜像2.Dockerfile 文件详解 1.使用 Dockerfile 文件构建镜像

Dockerfile 是一个文本文件,其中包含了一条条的指令,每一条指令都用于构建镜像…

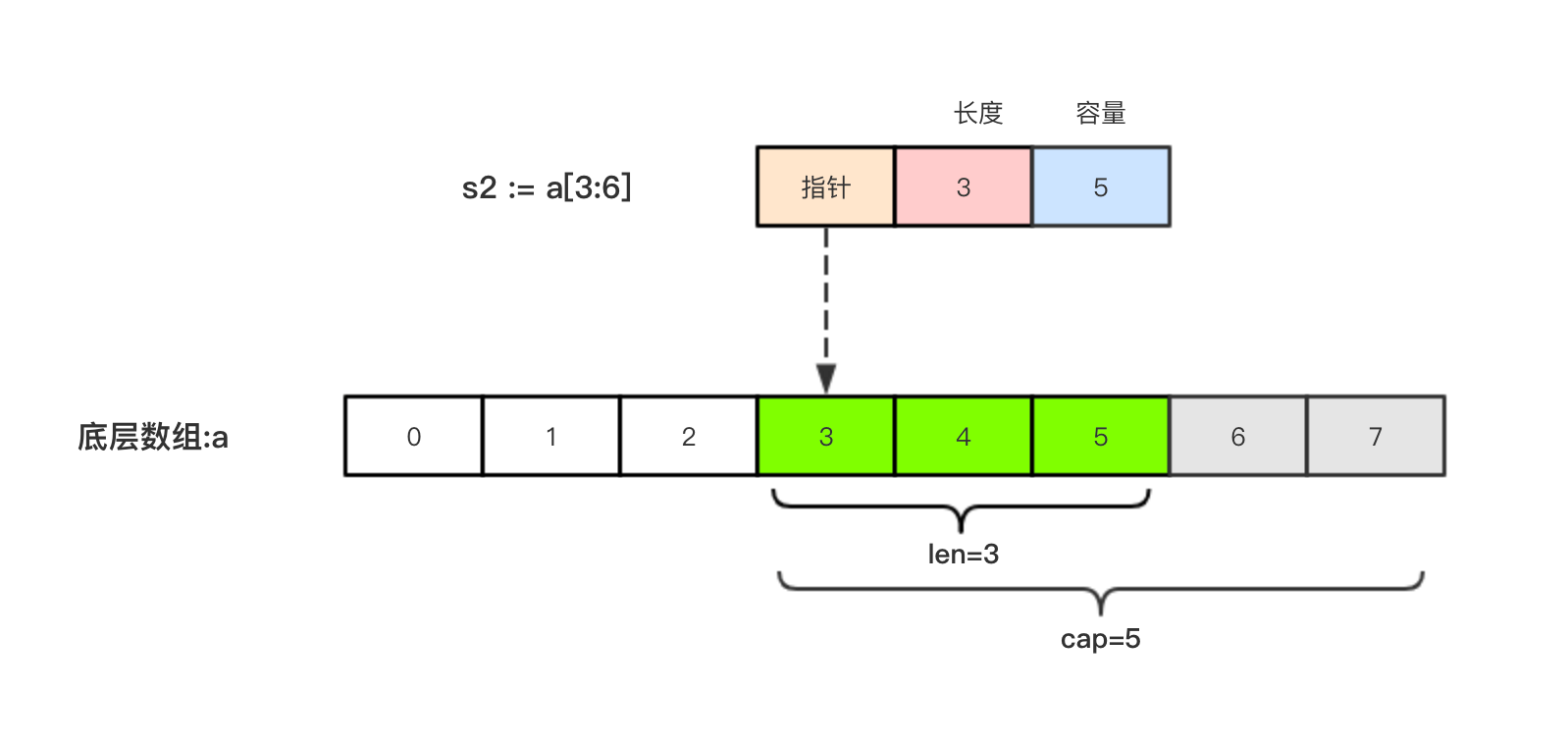

Go 语言基础(二)【数组、切片、指针、map、struct】

1、数组

特别需要注意的是:在 Go 语言中,数组长度也是数组类型的一部分!所以尽管元素类型相同但是长度不同的两个数组,它们的类型并不相同。

1.1、数组的初始化

1.1.1、通过初始化列表{}来设置值 var arr [3]int // int类型的数…

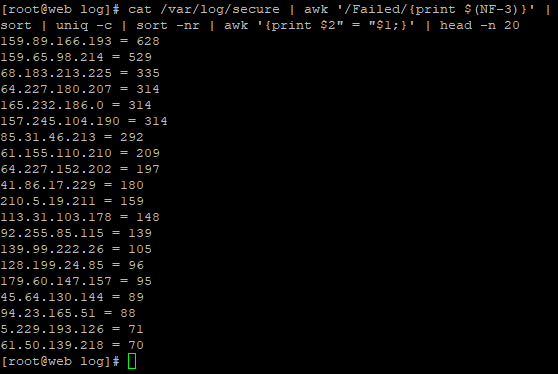

Linux服务器安全基础 - 查看入侵痕迹

1. 常见系统日志 /var/log/cron 记录了系统定时任务相关的日志 /var/log/dmesg 记录了系统在开机时内核自检的信息,也可以使用dmesg命令直接查看内核自检信息 /var/log/secure:记录登录系统存取数据的文件;例如:pop3,ssh,telnet,ftp等都会记录在此. /var/log/btmp:记…

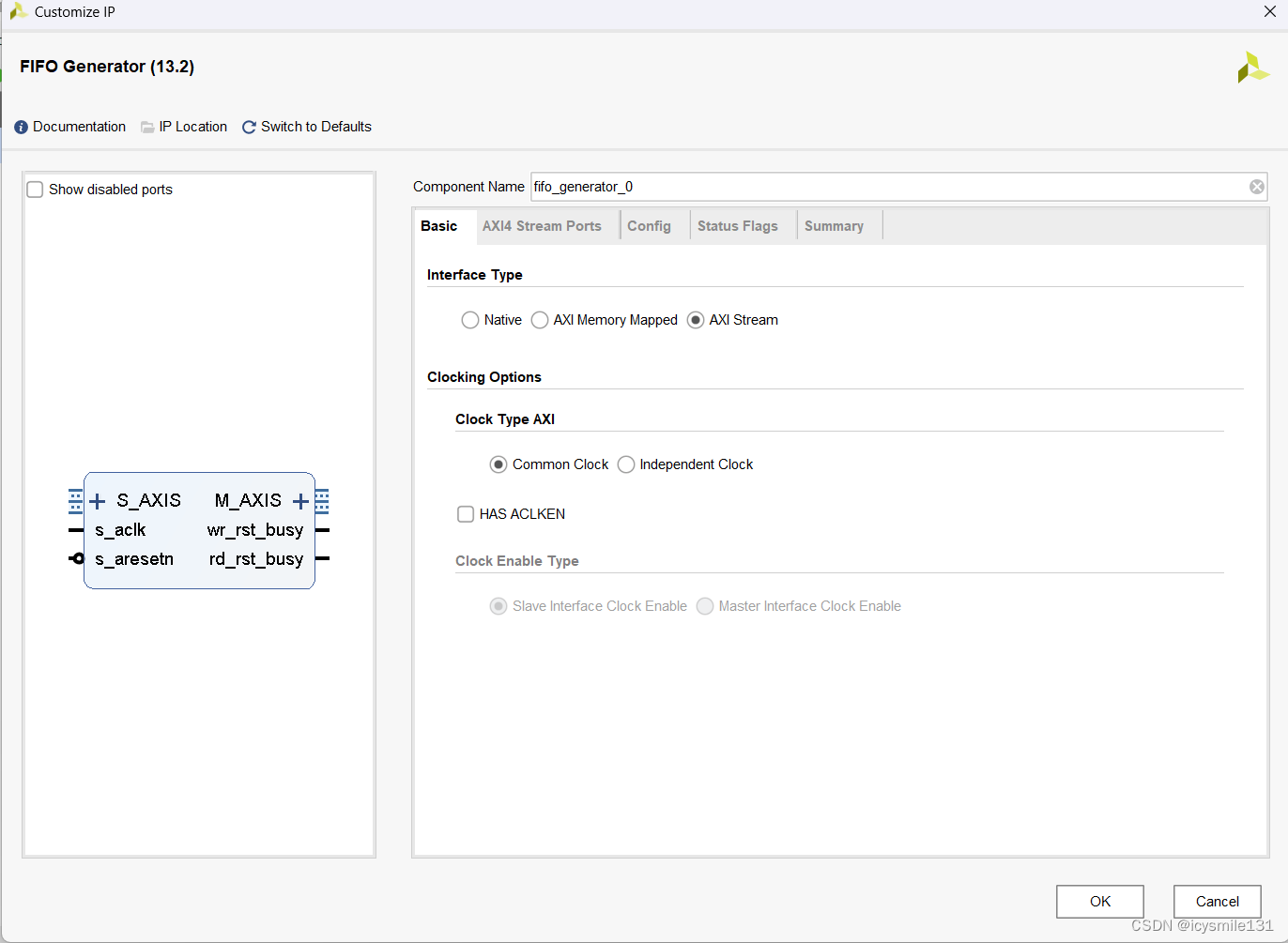

FIFO Generate IP核使用——Native接口Basic页配置

Xilinx FIFO Generator IP核是一个经过全面验证的先入先出(FIFO)内存队列,专为需要按顺序存储和检索的应用而设计。该IP核为所有FIFO配置提供了优化解决方案,并在利用最小资源的同时实现最大性能(高达500MHz࿰…

20.哈希表(哈希冲突,闭散列、线性探测,开散列、哈希桶)

1. unordered系列关联式容器

在C98中,STL提供了底层为红黑树结构的一系列关联式容器,在查询时效率可达到log_2 N,即最差情况下需要比较红黑树的高度次,当树中的节点非常多时,查询效率也不理想。最好的查询是ÿ…

前端发起网络请求的几种常见方式(XMLHttpRequest、FetchApi、jQueryAjax、Axios)

摘要

前端发起网络请求的几种常见方式包括:

XMLHttpRequest (XHR): 这是最传统和最常见的方式之一。它允许客户端与服务器进行异步通信。XHR API 提供了一个在后台发送 HTTP 请求和接收响应的机制,使得页面能够在不刷新的情况下更新部分内容…