本文来自互联网用户投稿,该文观点仅代表作者本人,不代表本站立场。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。如若转载,请注明出处:http://www.ldbm.cn/p/437523.html

如若内容造成侵权/违法违规/事实不符,请联系编程新知网进行投诉反馈email:809451989@qq.com,一经查实,立即删除!相关文章

JVM性能监控实用工具jconsole与jvisualvm

jdk小工具jconsole与jvisualvm,jvisualvm为升级版的jconsole;通过命令行启动,可监控本地和远程应用。

推荐使用:jvisualvm jconsole使用

1.直接命令 jcondole 打开窗口,选择我们要查看的进行 连接后可看到面板 jvisu…

[米联客-XILINX-H3_CZ08_7100] FPGA程序设计基础实验连载-26浅谈XILINX FIFO的基本使用

软件版本:VIVADO2021.1

操作系统:WIN10 64bit

硬件平台:适用 XILINX A7/K7/Z7/ZU/KU 系列 FPGA

实验平台:米联客-MLK-H3-CZ08-7100开发板

板卡获取平台:https://milianke.tmall.com/

登录“米联客”FPGA社区 http…

visual studio 2022更新以后,之前的有些工程编译出错,升级到Visual studio Enterprise 2022 Preview解决

系列文章目录 文章目录 系列文章目录前言一、解决方法 前言

今天遇到一个问题:visual studio 2022升级成预览版以后,之前的有些工程编译出错。首先代码、项目设置都没有改变,只是更新了visual studio 2022。 在编译工程时,编译器…

如何在JPG文件中隐写数据

概述

最近在做资源管理器背景的一个功能时,需要将信息传递到DLL中去,

主要就是传递一些比较简单的参数,包括图片的契合度,透明度之类的。通信方式有多种,毕竟是练手的功能,就想找一些以前没用过的方式。 …

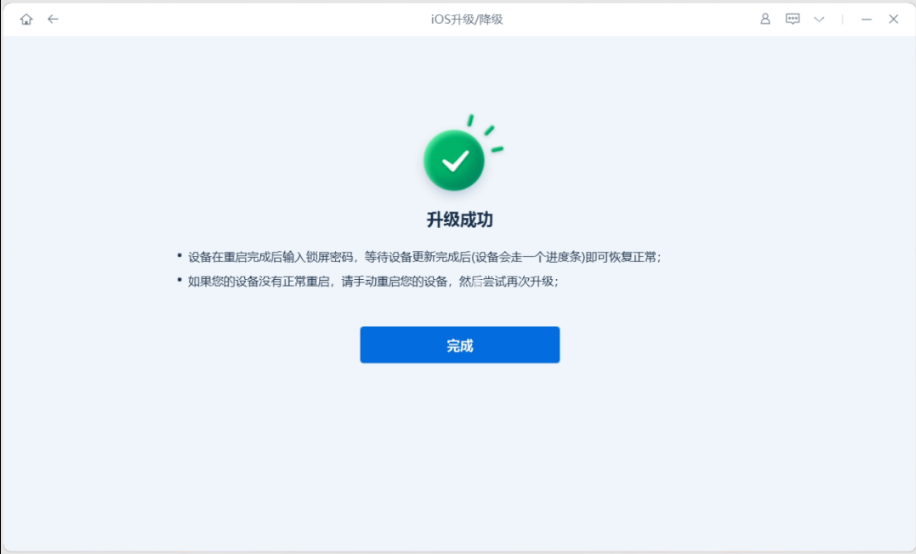

苹果手机升级iOS 18时一直显示“正在检测更新”怎么办?

随着科技的不断发展,苹果手机的iOS系统也在不断迭代更新,为用户带来更加优质的使用体验。然而,在升级iOS 18的过程中,一些用户可能会遇到手机一直显示“正在检测更新”的问题,导致无法顺利完成系统升级。 这种情况不仅…

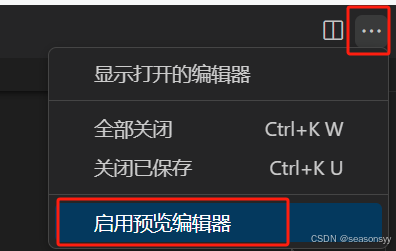

如何在VSCode中同时打开多个页面?

问题描述:

使用VSCode的时候,为什么打开一个文件之后就会把另一个文件顶替,始终保持打开一个文件的状态呢?如果我想同时打开两个文件页面怎么办?

解决办法:

在 Visual Studio Code (VSCode) 中ÿ…

【C++】汇编分析,函数是如何调用,传参,返回

传参

有的是用寄存器传参,有的用push传参 我在MSVC编译测出来的是PUSH传参(debug模式),具体过程如下

long func(long a, long b, long c, long d,long e, long f, long g, long h) {long sum;sum (a b c d e f g h);ret…

深度强化学习算法(五)(附带MATLAB程序)

深度强化学习(Deep Reinforcement Learning, DRL)结合了深度学习和强化学习的优点,能够处理具有高维状态和动作空间的复杂任务。它的核心思想是利用深度神经网络来逼近强化学习中的策略函数和价值函数,从而提高学习能力和决策效率…

【Matlab】SSA-BP麻雀搜索算法优化BP神经网络回归预测 可预测未来(附代码)

资源下载: https://download.csdn.net/download/vvoennvv/89688558

资源合集:https://download.csdn.net/download/vvoennvv/89684368 目录

【Matlab】BP 神经网络回归预测算法 可预测未来数据(附代码)

【Matlab】CNN-LSTM回归…

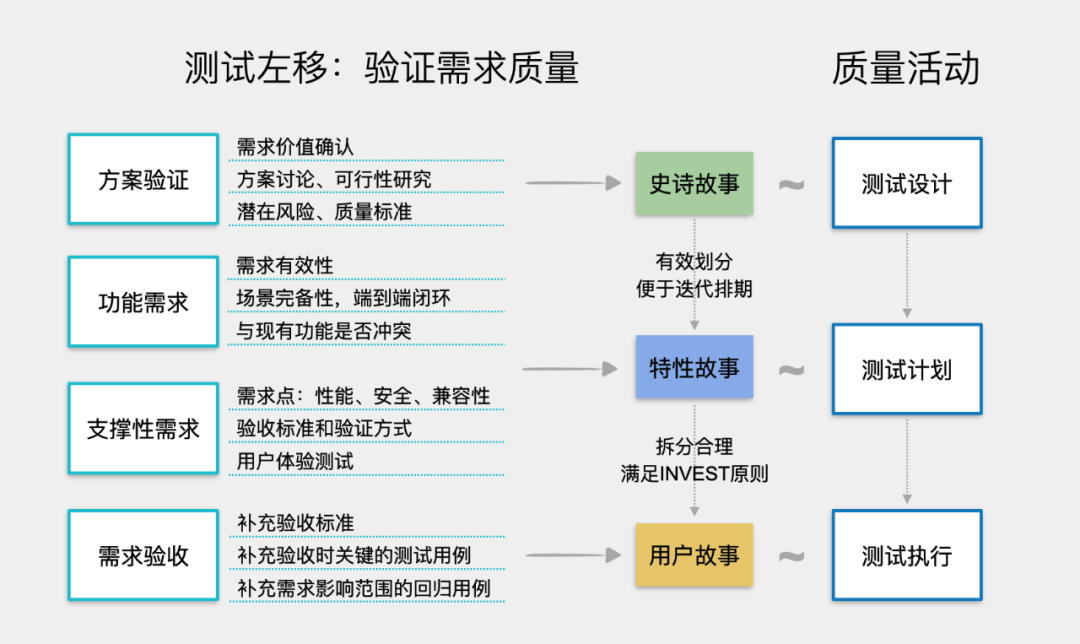

产品需求过程管理重要性

产品需求过程管理重要性 背景 以下都是真实事项经历回顾,在产品开发过程中,产品经理与研发团队之间的沟通至关重要。然而,沟通不畅或信息缺失常常导致需求无法准确传达,最终影响产品的成功。以下是一些常见的问题: 1.需…

网络安全-安全渗透简介和安全渗透环境准备

文章目录 前言1. 安全渗透简介1.1 什么是安全渗透?1.2 安全渗透所需的工具1.3 渗透测试流程 2. 使用 Kali Linux 进行安全渗透2.1 下载ISO镜像2.2 下载VMware Workstaion软件2.3 Kali Linux简介2.4 准备Kali Linux环境2.5 Kali Linux初始配置2.6 VIM鼠标右键无法粘贴…

【计算机网络复习资料】

自己整理的,是根据我们学院老师所说重点,请自行甄别。

一、简答题:

计算机网络:由若干节点和连接这些节点的链路组成。

计算机网络体系结构:计算机网络的各层及其协议的集合。

tcp/ip体系结构:五个层次…

嵌入式软件--51单片机 DAY 1

一、单片机

1.单片机概念 51单片机(或称8051单片机)原是指1980年由Intel公司推出的一种8位微控制器系列,现在更多的指实现了8051指令集(单片机的“语言”)的一系列单片机。8位指的是寄存器的位数和数据总线的位数&…

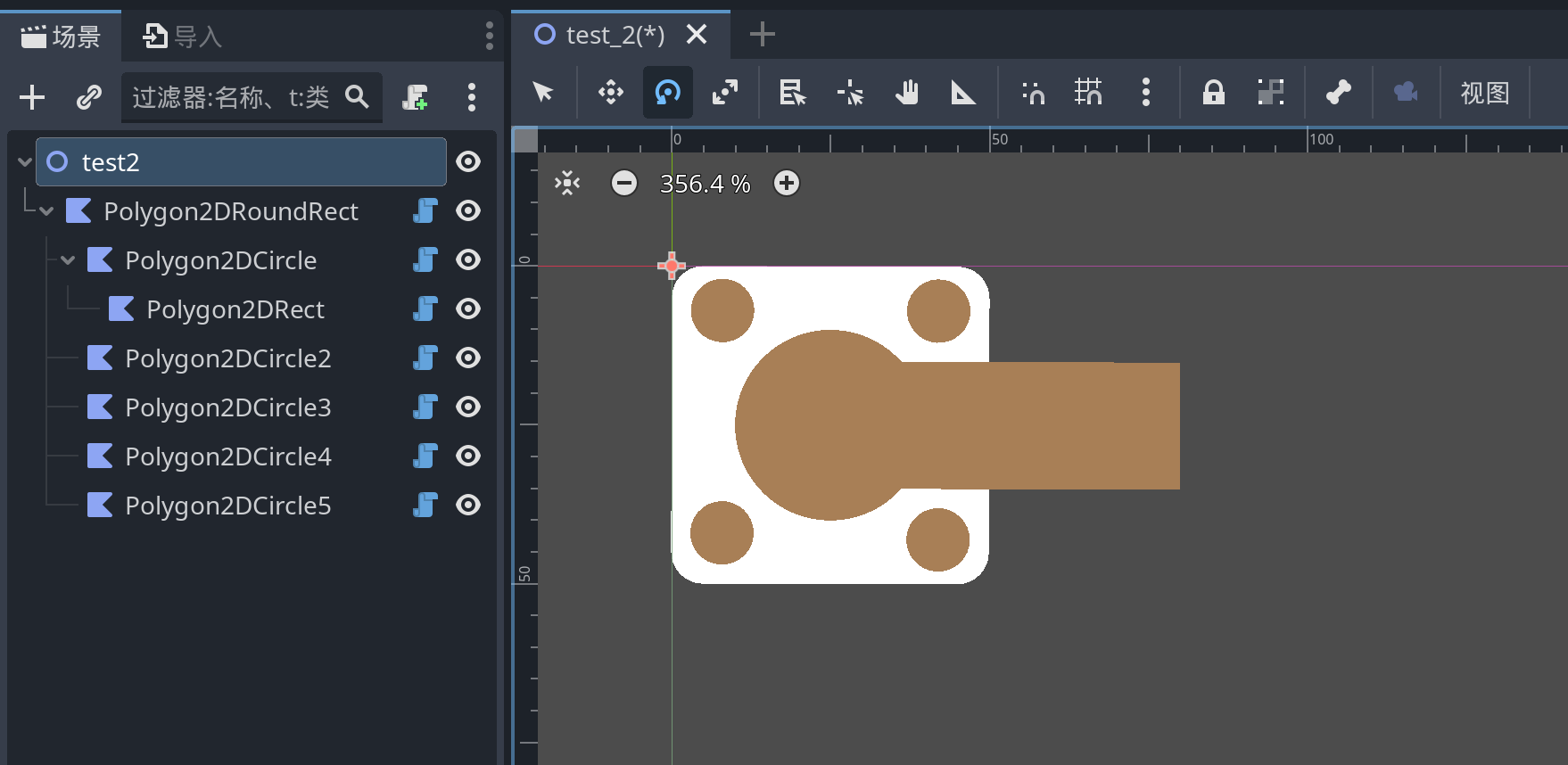

【Godot4.3】基于ShapePoints的Polygon2D扩展

概述

这同样是来自2023年7月份的一项实验性工作,基于最初版本的ShapePoints静态函数库,实现了对Polygon2D节点的扩展,用于创建参数化图形的Polygon2D节点。

Polygon2D节点本身只能通过顶点绘制工具,创建很随意的多边形。通过Sha…

022集—— 字符串按ascii码转数字——C#学习笔记

字符串分解为字符,字符分别转为ascii对应数字,最后数字连接起来转为字符串,具体如下: using System;

using System.Collections.Generic;

using System.Linq;

using System.Text;

using System.Threading.Tasks;namespace Console…

VSCode + Git的常规操作(一)【描述详细直白,小白一学就会】

目录

一、文章简介

二、具体操作流程

1、操作前提

2、设置用户名、用户邮箱

(1)打开命令框

(2)配置用户名

(3)配置用户名邮箱

(4)查看配置

3、SSH密钥对的介绍、生成及配置…

SQLi-LABS靶场56-60通过攻略

less-56

1.判断注入点

?id1 页面不正常 2.判断闭合方式

?id1) -- 可以闭合成功 3.查看页面回显点

?id-1)%20 union select 1,2,3-- 4.查询数据库名

?id-1)%20 union select 1,database(),3-- 5.查询所有表

?id-1)%20 union select 1,(select table_name from inform…

心觉:要用好潜意识,必知其法则

潜意识的能量比意识大30000倍,潜意识共有七条法则

理解和领悟了这七条法则,就能掌握潜意识的运行机制和规律

我们就能开发和利用潜意识的能量

法则1.潜意识一直在记录你看到的,你听到的一切

甚至你没有觉察到的信息也记录 法则2.潜意识记…

Flutter中的Key

在Flutter 中,Key 是 几乎所有 widget 都具有的属性。为什么 widget 具有 Key 呢?Key的作用是什么? 什么是 Key

Key是Widget、Element 和 SemanticNodes 的标识符。 Key 是Widget、Element 和 SemanticNodes的唯一标识。例如对于 Widget 在 …

![[米联客-XILINX-H3_CZ08_7100] FPGA程序设计基础实验连载-26浅谈XILINX FIFO的基本使用](https://i-blog.csdnimg.cn/direct/3c582fd8da444ddba8e798b26e0859b8.png)